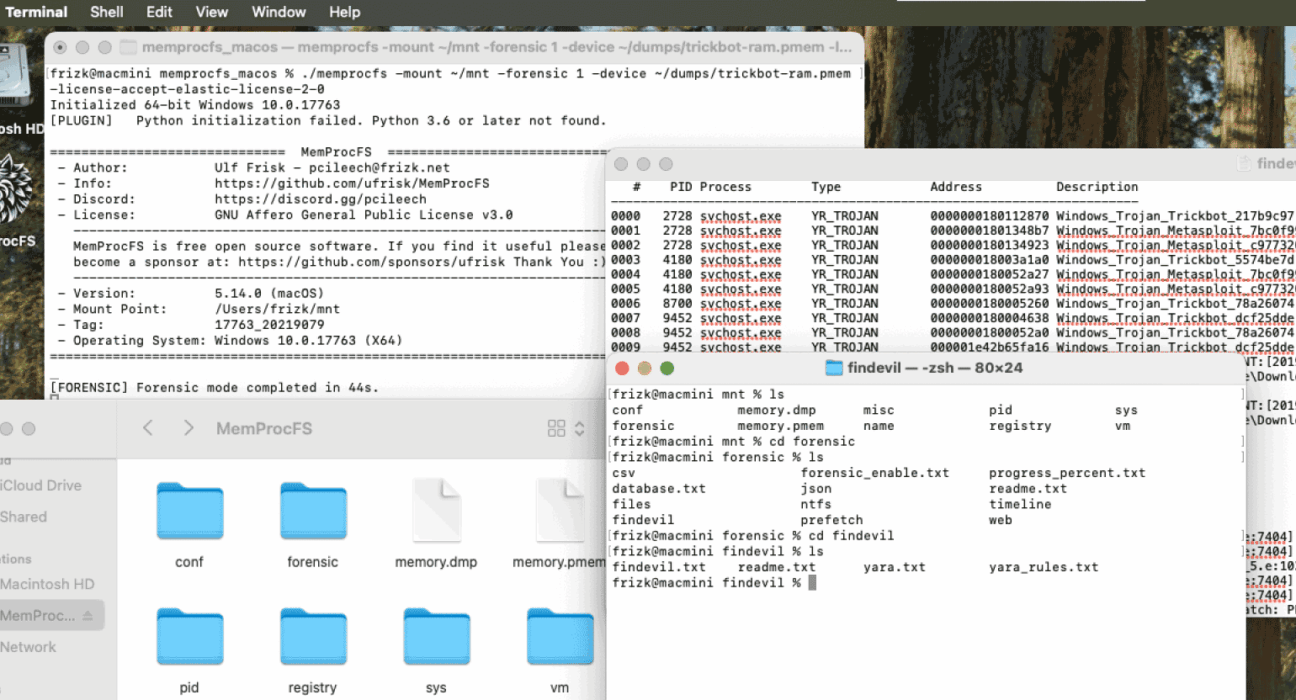

MemProcFS (Memory Process File System) es una herramienta open source diseñada para facilitar el análisis forense de memoria RAM en sistemas Windows. Creado por Ulf Frisk, es especialmente útil en contextos de respuesta ante incidentes, malware analysis o investigaciones post-mortem.

Lo que lo hace destacar frente a otras herramientas es que monta la memoria volcada como un sistema de archivos virtual, permitiendo a los analistas navegarla como si fuera un disco más.

🔗 Repositorio oficial en GitHub

Funcionalidades destacadas

- Soporte para lectura de estructuras internas: procesos, módulos, drivers, etc.

- Compatible con dumps en vivo o volcados (.raw, .bin)

- Interfaz para scripts externos, compatible con Python

- Soporte para volcado con PCILeech (del mismo autor)

Esto lo convierte en una herramienta ideal tanto para formación en análisis forense como para equipos de blue team en entornos corporativos.

¿Cómo se usa?

- Volcado de memoria

Puedes obtenerlo con herramientas comoDumpIt,WinPMEMoFTK Imager. - Montaje de la memoria RAM:

MemProcFS.exe -v -device your_memory_dump.raw Explorar la estructura montada

Una vez montada, puedes navegar por directorios como:

Cada uno representa partes internas de los procesos activos al momento del volcado./proc//modules//handles//threads//sockets/-

Análisis

Usagrep,strings, o scripts personalizados para detectar código malicioso, DLLs inyectadas, conexiones sospechosas, etc.

¿Qué novedades trae en 2025?

A principios de este año, se han añadido mejoras clave:

-

🆕 Mejor soporte para dumps UEFI y Windows 11

-

🆕 Exportación automática de estructuras de procesos

-

🆕 Compatibilidad extendida con arquitecturas ARM64

-

🆕 Nuevos módulos de análisis integrados

-

🐛 Corrección de fallos en compatibilidad con volúmenes cifrados